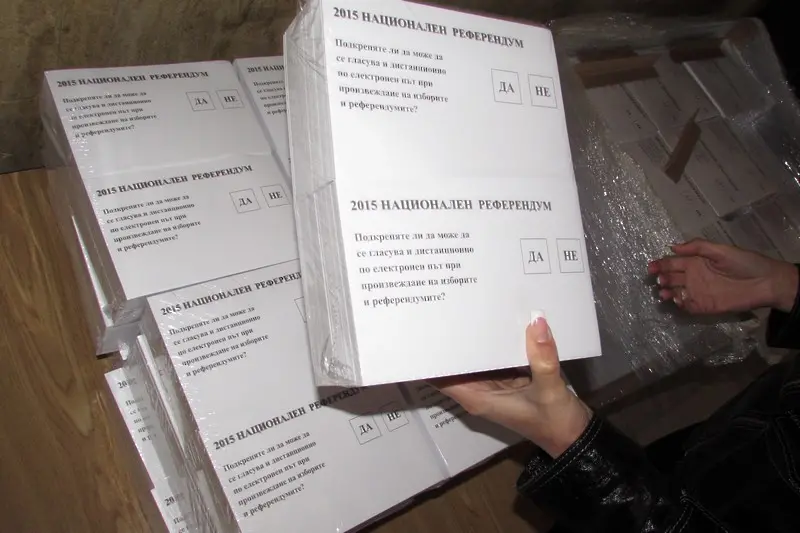

С наближаването на референдума за електронно дистанционно гласуване на 25 октомври един от постоянно изтъкваните страхове на скептиците е, че електронният вот не може да бъде таен.

Това е абсолютно невярно – вероятно поради недостатъчно познания на твърдящите го, или поради липса на усилие да се консултират с експерти в областта на информационната сигурност.

Купуването или принуждаването на гласоподаватели са неизбежни независимо от технологията: е-гласуването няма да увеличи тези възможности

Тайната на вота има две страни, които повечето противници на е-вота – дали заради незнание, дали заради удобство да защитят тезата си "против" – не си правят труда да забележат и разделят.

Първата страна няма нищо общо с технологиите или с начина на гласуване – тя е чисто психологическа.

Въпросът при нея е колко е възможно и вероятно избирател да бъде подкупен или заплашен да гласува по даден начин от някого другиго. По тази страна на тайната на вота няма никаква разлика между сегашното присъствено гласуване в тайна кабинка, и от друга страна – електронното дистанционно. И при двете технологии, дали група избиратели ще бъдат подкупени или принудени зависи само от тяхното собствено решение готови ли са да се поддадат на натиск или да се продадат.

Противниците на е-вота твърдят, че работодатели или други въздействащи ще гласуват на практика “вместо избирателя”. Но за да направят това тези принуждаващи или купуващи гласове ще трябва да се идентифицират като гласоподавателя. А това означава, че ще трябва да получат нещо от него – например картата с електронния му подпис или електронната му лична карта, както и ПИН-кода към нея, или какъвто друг вид начин за уникална идентификация бъде осъществен.

Но и при днешния присъствен и хартиен вот има елементарен начин подкупващият или принуждаващият да е сигурен, че е гласувано според желанието му: като изиска от избирателя да заснеме бюлетината с вота си, докато е в тайната кабинка. Масовото наличие на мобилни телефони с камера позволява всеки да го направи. Ако ли пък заплашеният или подкупен избирател няма такъв – принуждаващият или купуващият може да му осигури преди влизане в секцията.

Но как стои въпросът с технологичната страна на тайната на вота? Там има тотална и абсолютно неразбиваема защита на тайната на вота.

Няма как да очакваме средният човек да е наясно с напредъка на математиката и технологиите в информационната сигурност. Това е естествено и не можем да виним хората за това.

Но можем да виним политиците – които са представители на същите тези хора. Тези политици имат и възможността, и задължението да се информират – чрез експерти – и да представят на избирателите разумно и реалистично, отговарящо на действителността, мнение.

И ако българските политици – и германските съдии – се поинтересуват малко повече ще научат, че отдавна в компютърните технологии съществува начин за “кодиране” на идентичност по необратим начин.

Накратко: в резултат от специална математическа операция данните на даден човек, които го идентифицират уникално – например трите имена, дата на раждане, номер и дата на валидност на документа за самоличност, място на издаване – могат да бъдат преобразувани в абсолютно неразгадаема дълга последователност от цифри и букви, която уникално идентифицира личността.

Тази математическа операция се нарича “хеширане” (“hashing”), а получената поредица от символи – “хеш” (“hash”).

Никоя друга личност – дори само с един символ разлика в идентификационните данни – не може да има същия “хеш”. Нещо повече, разликата в хеша на две личности само с един символ разлика е огромна.

Ето пример – виждат се огромните разлики между двата хеша дори само с една единствена буква разлика в трите имена:

Красимир Василев Гаджоков – хеш:

E4CEF7AD638E731E52FA7E3399B1B162

62AFCCA9CE90B5C5D6959389A8D0643B

ECE560CE41BFBF72AE56B8214F9BD566

1314988805F44C8DB7E9BBECB7D0458B

Красимир Василев Гаджокоф – хеш:

8612858B1C71287CCAFAB5589959E657

BFFF5D95C264B5AE38E727EB1969D7D0

EED5FA261107CBCCEB0CF45EF274EDCA

9C532C00E9DF41B23EE24615EC30DF16

Дори най-мощните компютри в света да бъдат събрани, ще им отнеме непосилно време да “обърнат”, т. е. да “разкодират” обратно към оригиналната последователност от символи такива хешове.

Колкото по-дълга е поредицата от символи, която се хешира, толкова е по-трудна и по-бавна “разшифровката” й. Ако комбинираме основните данни, идентифициращи един български гражданин, изброени по-горе, то дължината достига до около 70 символа.

Колко време би отнело да се разкодира един “хеш” на тези 70 символа?

За основа можем да ползваме изчисленията на статията за “разкодиране” хеша на една 8-символна парола. От съвсем скорошна публикация се вижда, че то отнема 6 часа със специализиран компютър.

Обаче увеличаването на дължината на оригиналната поредица от символи, която се хешира, увеличава нужното време за разкодира не пропорционално, а експоненциално – грубо, с по една степен за всеки символ отгоре.

Така за разкодиране на един хеш, получен от 70-символна поредица от данни, ще са нужни 6 на степен 62 часа!!! За да осъзнаем невероятно огромно е това време: 6 на степен 6 часа е приблизително 5 години, 6 на степен 7 е 30 години, а 6 на степен 8 е 180 години!

Най-мощните и изключително скъпи компютри – каквито, разбира се, няма никакъв шанс някой да използва срещу изборите в България, просто защото ще загуби повече пари, отколкото ще спечели – биха могли да разкодират хешове около 1 милион пъти по-бързо.

Струва ви се, че това променя значително нещата? Никакъв шанс! Тези милион пъти биха “свалили” съвсем скромно скоростта за разкодиране на 70-символа: от 6 на степен 62 до … 6 на степен 54 часа. Да си припомним отново: 6 на степен 8-а е 180 години!

И това е времето за “разкодиране” само на една идентичност!

Но и това не е всичко: много от хеширащите алгоритми правят многократни “итерации” – многократно хеширане върху преди това хешираното, обикновено от 5000 до 10 000 пъти. Теоретичните възможности за разкодиране на такива хешове са просто колосално и абсолютно непосилни дори за възприятие от човешката мисъл, камо ли практически достижими.

А как ще бъде получена тази уникална и неразбиваема електронна самоличност, когато някой ще се идентифицира за гласуване в изборите?

Един начин е с ръчно въвеждане на данните от личната карта, друг – доста по-сигурен – е автоматично ако личната карта е “смарт”-карта (каквато научихме наскоро, че ще бъде въведена в България след няколко години) или ако се изисква “смарт”-карта с електронен подпис (струва само 12 лв на година в момента).

Но как ще бъде “гарантирано”, че този, който въвежда данните си или ползва картата, е реално притежателят на тези данни или електронен подпис, че не се ползва от някой друг?

Личните смарт-карти и картите за електронен подпис – както банковите карти – имат ПИН -код за ползване – поне 4-цифрено число. Ако някой се опита да го “хакне” с опити да познае ПИН-а, картата става безвъзвратно неизползваема след от 5 до 7 неуспешни опита. Така че, ако някой просто “докопа” лична смарт-карта, няма почти никакъв шанс да я използва, ако не знае ПИН-а й.

Разбира се, ако някой даде както смарт-картата, така и ПИН-а за нея на другиго, то е възможно последният да я ползва вместо притежателя й. Но ако личната смарт-карта бъде обвързана с интернет-банкиране и особено с получаването на социални, здравни и пенсионни осигуровки, хората не биха се съгласявали толкова лесно да си дават картата само и само някой друг да гласува вместо тях срещу скромните 50-60 лв. Защото злоупотребата с техните осигуровки и банкови сметки би била неимоверно по-голяма материална загуба за тях.

Така виждаме колко очевидно необосновани са страховете, че технологиите ще позволят – впоследствие или по време на електронното гласуване – да се “следи” и “разкрива” за кого гласува избирателят с електронното гласуване.

Описаното тук е само малка част от защитите на електронното дистанционно гласуване. Десетки други технологии, механизми и процедури се прилагат и допринасят за много голямата сигурност на този безспорно превземащ света начин за упражняване правото на избор в различни нива на общественото управление.

Текстът на Красимир Гаджоков е публикуван в блога му. Подзаглавието е на Клуб Z.